Vad är device code phishing?

Device code phishing är en typ av nätfiske där angriparen lurar dig att ange en kort kod på en äkta inloggningssida, till exempel Microsofts sida för enhetsinloggning. Istället för att skapa en falsk webbplats använder angriparen den riktiga tjänsten och får på så sätt en giltig åtkomsttoken – ett digitalt nyckelkort som låter honom eller henne logga in på ditt konto utan att behöva ditt lösenord. Eftersom du själv godkänner inloggningen på den legitima sidan kan många vanliga säkerhetsverktyg missa attacken. Metoden har blivit allt vanligare eftersom den är enkel att automatisera och säljs som “phishing‑as‑a‑service” i färdiga verktygspaket.

Hur attacken går till – steg för steg

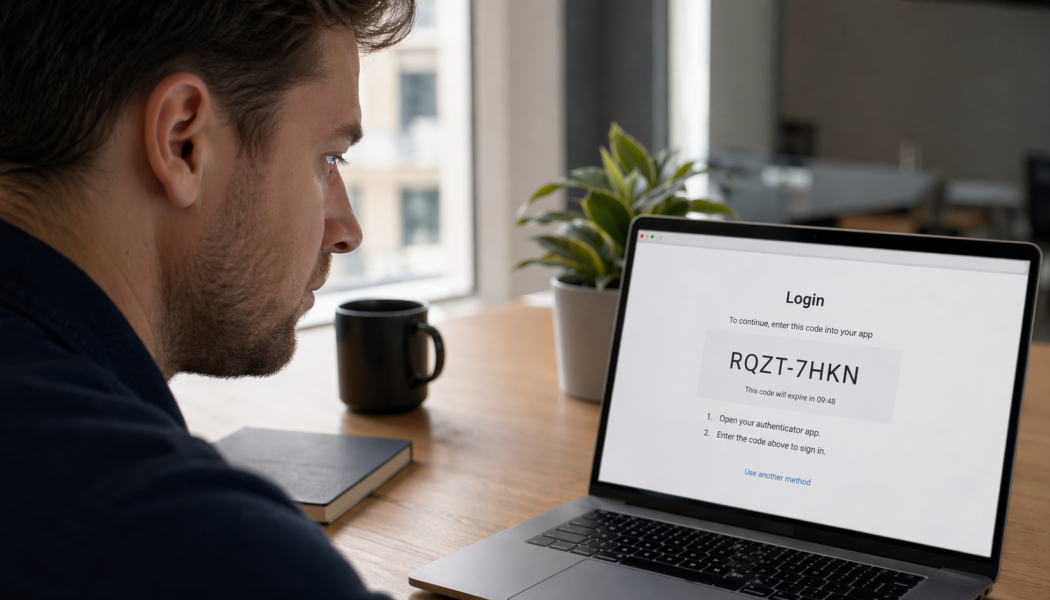

- Angriparen begär en enhetskod från Microsofts autentiseringstjänst. Denna kod är ett kort nummer som normalt används när du vill koppla en ny enhet (t.ex. en TV eller skrivare) till ditt konto.

- Angriparen skickar ett meddelande till dig – oftast via e‑post, chatt eller ett socialt meddelande – där du ombeds ange den koden på “Microsofts legitima inloggningssida”. Meddelandet kan se helt vanligt ut och kanske till och med nämna ett erbjudande, en säkerhetsuppdatering eller ett spel som du måste aktivera.

- Du anger koden på den riktiga sidan, exempelvis microsoft.com/devicelogin. Eftersom sidan är äkta ser webbläsarens adressfält korrekt ut och det finns inga varningsmeddelanden om falska certifikat.

- Microsoft bekräftar inloggningen och skickar tillbaka en OAuth‑åtkomsttoken samt en uppdateringstoken till den enhet som angriparen kontrollerar. Token fungerar som ett nyckelkort som ger angriparen åtkomst till ditt konto i Microsoft 365, Entra ID och andra molntjänster.

- Angriparen kan nu använda token för att läsa din e‑post, ladda ner filer, ändra inställningar eller skapa nya konton i ditt namn. Eftersom uppdateringstoken kan förnyas kan åtkomsten bestå i dagar eller veckor, även om du senare byter lösenord.

Varför är det svårt att upptäcka?

- Legitim webbplats: Eftersom du anger koden på en riktig Microsoft‑sida letar vanliga e‑postfilter och webbläsarskydd efter falska webbadresser eller misstänkt innehåll – något som inte finns här.

- Inga lösenord avslöjas: Attacken snuvar inte på ditt lösenord, så kontroller som letar efter läckta lösenord eller ovanliga inloggningsplatser får ingen signal.

- Multifaktorautentisering (MFA) kringgås: När du själv godkänner enhetskoden räcker det med den ena faktorn (koden) för att Microsoft ska utfärda token. MFA som kräver en extra kod från en authenticator‑app aktiveras inte eftersom du redan har “loggat in”.

- Vanligt beteende: Många är vana vid att ange korta koder för att para ihop enheter (t.ex. när du kopplar en hörlur till telefonen). Detta gör att attacken kan kännas helt normal och inte väcka misstanke.

Vad kan hända om du blir utsatt?

Om en angripare får åtkomst till ditt konto kan hen:

- Läsa och skicka e‑post i ditt namn, vilket kan leda till att du sprider skadliga länkar eller falska erbjudanden till vänner och familj.

- Komma åt dokument som ligger i OneDrive eller SharePoint, inklusive skoluppgifter, personliga bilder eller känslig information.

- Ändra lösenord eller säkerhetsinställningar så att du själv blir låst ute från kontot.

- Använda ditt konto som en utgångspunkt för att attackera andra personer i samma organisation eller skola, till exempel genom att skicka phishing‑meddelanden som ser ut att komma från dig.

- I värsta fall kan angriparen använda ditt konto för att komma åt företagsresurser, vilket kan leda till ekonomisk skada eller dataintrång som påverkar många människor.

Hur kan du skydda dig själv?

- Var skeptisk till oväntade meddelanden som ber dig ange en kod på en inloggningssida. Om du inte förväntar dig att koppla en ny enhet, behandla meddelandet som misstänkt.

- Kolla avsändaren noggrant. Även om e‑postadressen ser trovärdig ut kan den vara förfalskad. Titta på domännamnet efter @‑tecknet – om det inte slutar på @microsoft.com eller en annan betrodd domän, är det troligtvis falskt.

- Ange aldrig en kod om du inte själv initierat en enhetskoppling. Om du precis köpt en ny skrivare eller TV och fått instruktioner att ange en kod, är det okej. Annars, låt bli.

- Aktivera lösenords‑ och säkerhetsmeddelanden i ditt konto. Många tjänster kan skicka ett mejl eller en push‑notis när en ny enhet loggas in eller när en uppdateringstoken används.

- Använd en autenticator‑app för MFA där det är möjligt. Även om device code phishing kan kringgå vissa MFA‑former, gör en appbaserad kod det svårare för angriparen att missbruka en token utan att också ha tillgång till din telefon.

- Håll programvara och appar uppdaterade. Säkerhetsuppdateringar täcker ofta kända svagheter som angripare försöker utnyttja tillsammans med token‑baserade attacker.

- Utbilda dig och andra. Prata med kompisar, lärare eller familjemedlemmar om hur device code phishing fungerar. Ju fler som känner till metoden, desto svårare blir det för angripare att lyckas.

Vad gör företag och skolor?